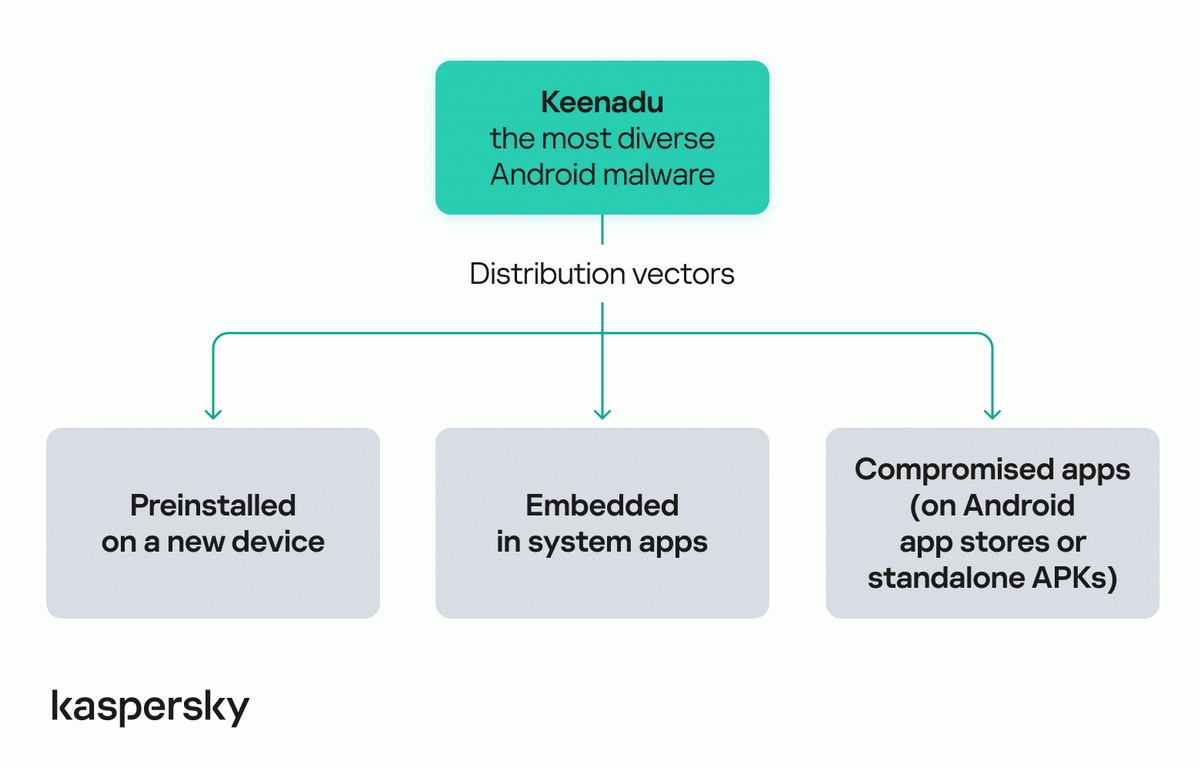

แคสเปอร์สกี้ตรวจพบมัลแวร์ตัวใหม่บนอุปกรณ์ Android ตั้งชื่อว่า “Keenadu” มัลแวร์นี้แพร่กระจายในหลายรูปแบบ สามารถติดตั้งลงในเฟิร์มแวร์ของอุปกรณ์โดยตรง ฝังอยู่ในแอปพลิเคชันระบบ หรือแม้กระทั่งดาวน์โหลดจากร้านค้าแอปอย่างเป็นทางการ เช่น Google Play ปัจจุบัน Keenadu ถูกใช้เพื่อการฉ้อโกงโฆษณา โดยผู้โจมตีใช้อุปกรณ์ที่ติดมัลแวร์เป็นบอทเพื่อคลิกลิงก์โฆษณา แต่ก็สามารถใช้เพื่อวัตถุประสงค์ที่เป็นอันตรายได้เช่นกัน โดยบางเวอร์ชันสามารถควบคุมอุปกรณ์ของเหยื่อได้อย่างสมบูรณ์

ข้อมูลถึงเดือนกุมภาพันธ์ 2026 พบว่าโซลูชันความปลอดภัยบนโมบายของแคสเปอร์สกี้ตรวจพบอุปกรณ์ที่ติดมัลแวร์ Keenadu มากกว่า 13,000 เครื่อง ประเทศที่มีผู้ถูกโจมตีมากที่สุด ได้แก่ รัสเซีย ญี่ปุ่น เยอรมนี บราซิล และเนเธอร์แลนด์ แต่ประเทศอื่นๆ ก็ได้รับผลกระทบเช่นกัน

Keenadu คล้ายกับแบ็กดอร์ Triada ที่แคสเปอร์สกี้ตรวจพบในปี 2025 ตรงที่ Keenadu บางเวอร์ชันถูกฝังตัวในเฟิร์มแวร์ของแท็บเล็ต Android หลายรุ่นในขั้นตอนใดขั้นตอนหนึ่งของห่วงโซ่อุปทาน ในเวอร์ชันนี้ Keenadu เป็นแบ็กดอร์ที่ทำงานได้อย่างสมบูรณ์ ซึ่งช่วยให้ผู้โจมตีควบคุมอุปกรณ์ของเหยื่อได้อย่างไม่จำกัด สามารถแพร่กระจายไปยังทุกแอปที่ติดตั้งบนอุปกรณ์ ติดตั้งแอปใด ๆ จากไฟล์ APK และให้สิทธิ์การเข้าถึงใด ๆ ก็ได้ ส่งผลให้ข้อมูลทั้งหมดในอุปกรณ์ รวมถึงสื่อ ข้อความ ข้อมูลบัญชีธนาคาร ตำแหน่งที่ตั้ง ฯลฯ อาจถูกบุกรุก มัลแวร์ยังตรวจสอบคำค้นหาที่ผู้ใช้ป้อนในเบราว์เซอร์ Chrome ในโหมดไม่ระบุตัวตนอีกด้วย

เมื่อฝังตัวในเฟิร์มแวร์ มัลแวร์จะทำงานแตกต่างกันไปขึ้นอยู่กับหลายปัจจัย โดยจะไม่ทำงานหากภาษาที่ตั้งค่าบนอุปกรณ์เป็นภาษาจีน และเวลาถูกตั้งค่าเป็นเขตเวลาของจีน นอกจากนี้ มัลแวร์นี้จะไม่ทำงานหากอุปกรณ์ไม่ได้ติดตั้ง Google Play Store และ Google Play Services

การฝังตัวอยู่ภายในแอปพลิเคชันระบบ

ในรูปแบบการฝังตัวนี้ ฟังก์ชันการทำงานของ Keenadu มีจำกัด โดยจะไม่สามารถแพร่กระจายไปยังแอปพลิเคชันทุกแอปบนอุปกรณ์ได้ แต่เนื่องจาก Keenadu อยู่ภายในแอปพลิเคชันระบบ (ซึ่งมีสิทธิ์สูงกว่าแอปพลิเคชันทั่วไป) จึงยังสามารถติดตั้งแอปพลิเคชันเสริมใดๆ ที่ผู้โจมตีเลือกได้โดยที่ผู้ใช้ไม่รู้ตัว ยิ่งไปกว่านั้นแคสเปอร์สกี้ยังค้นพบว่า Keenadu ฝังตัวอยู่ภายในแอปพลิเคชันระบบที่รับผิดชอบในการปลดล็อกอุปกรณ์ด้วยใบหน้าของผู้ใช้ ผู้โจมตีอาจสามารถเข้าถึงข้อมูลใบหน้าของเหยื่อได้ ในบางกรณี Keenadu ถูกฝังตัวอยู่ภายในแอปพลิเคชันหน้าจอหลักซึ่งรับผิดชอบอินเทอร์เฟซหน้าจอหลัก

การฝังตัวอยู่ในแอปที่เผยแพร่ผ่านร้านแอป Android

ผู้เชี่ยวชาญของแคสเปอร์สกี้ยังค้นพบว่าแอปหลายแอปที่เผยแพร่บน Google Play ติดมัลแวร์ Keenadu แอปเหล่านี้เป็นแอปสำหรับกล้องวงจรปิดในบ้านอัจฉริยะ และมียอดดาวน์โหลดมากกว่า 300,000 ครั้ง ณ เวลาที่เผยแพร่ แอปเหล่านี้ถูกลบออกจาก Google Play แล้ว เมื่อเปิดแอป ผู้โจมตีอาจเปิดแท็บเบราว์เซอร์ที่มองไม่เห็นภายในแอป ซึ่งสามารถใช้เพื่อเรียกดูเว็บไซต์ต่างๆ โดยที่ผู้ใช้ไม่รู้ตัว การวิจัยก่อนหน้านี้จากนักวิจัยด้านความปลอดภัยทางไซเบอร์รายอื่นยังแสดงให้เห็นว่าแอปที่ติดไวรัสในลักษณะเดียวกันนี้ถูกเผยแพร่ผ่านไฟล์ APK แบบสแตนด์อโลนหรือผ่านร้านแอปอื่นๆ ด้วย

แอปติดไวรัสบน Google Play

ดิมิทรี คาลินิน นักวิจัยด้านความปลอดภัย แคสเปอร์สกี้ กล่าวว่า “จากการวิจัยล่าสุดของเราพบว่า มัลแวร์ที่ติดตั้งมาล่วงหน้าเป็นปัญหาสำคัญในอุปกรณ์ Android หลายรุ่น โดยที่ผู้ใช้ไม่ได้ทำอะไรเลย อุปกรณ์อาจติดมัลแวร์ได้ตั้งแต่แกะกล่อง จึงสำคัญยิ่งที่ผู้ใช้ต้องเข้าใจความเสี่ยงนี้และใช้โซลูชันด้านความปลอดภัยที่สามารถตรวจจับมัลแวร์ประเภทนี้ได้ ผู้ผลิตอาจไม่ทราบถึงช่องโหว่ในซัพพลายเชนนี้ที่ทำให้ Keenadu แทรกซึมเข้าไปในอุปกรณ์ได้ เนื่องจากมัลแวร์เลียนแบบส่วนประกอบของระบบที่ถูกต้อง จึงจำเป็นจะต้องตรวจสอบทุกขั้นตอนของกระบวนการผลิตเพื่อให้แน่ใจว่าเฟิร์มแวร์ของอุปกรณ์ไม่ติดมัลแวร์”